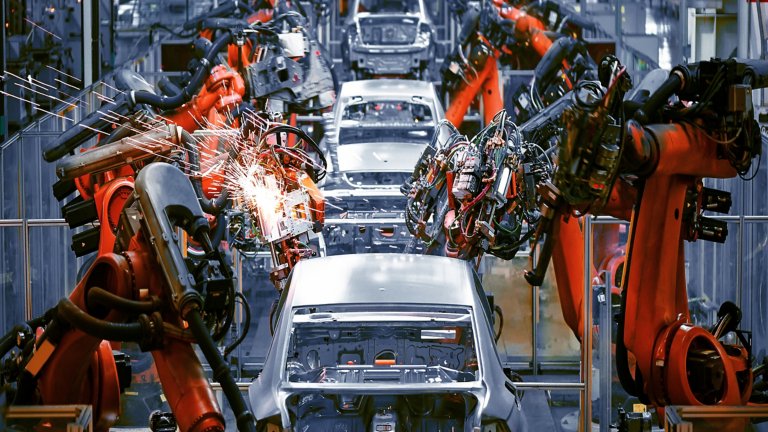

L’activité industrielle moderne exige une cybersécurité moderne

En tant que leader mondial de l'automatisation industrielle, Rockwell Automation sait comment protéger les systèmes industriels des entreprises de toute taille et de tout secteur. Nous offrons des capacités inégalées en matière de cybersécurité OT grâce à une combinaison puissante de connaissances internes spécialisées en cybersécurité et de partenariats haut de gamme. Vous pouvez faire confiance à Rockwell Automation pour tous vos besoins en matière de sécurité des technologies de la production, à l’instar de nombreuses entreprises du classement Fortune 100.